선정이유

AI의 활용이 보안 분야까지 넓어지면서 어떻게 사용되고 있는지 궁금하여 찾아보던 중, 해당 논문을 우연히 발견하였다. BEC 공격 방식을 처음 들어보았는데 검색해보니 최근까지도 피해를 입은 사례가 많았으며, 더욱 고도화되고 있는 추세임을 알게 되었다. 이 논문을 통해 AI와 BEC에 대한 구체적인 정보를 얻을 수 있을 것 같아 선정하였다.

BEC란

BEC란 Business Email Compromise로 기업에서 돈 또는 민감한 데이터를 훔치려는 피싱 형태의 이메일 사기이다. 대상 조직의 직원들에게 동료 직원이나 공급업체, 파트너, 고객들로부터 온 것처럼 가장한 이메일을 보내면서 허위 인보이스를 지불하거나, 가짜 은행 계좌로 송금하거나, 고객 데이터, 지적 재산 또는 기업 재무와 같은 민감한 정보를 누설하도록 유도한다.

서론

최근 기업들의 보안 수준은 향상되었기 때문에 과거에는 서버를 공격하는 방식이 많았다면 이제는 사용자를 대상으로 하는 공격이 급증하고 있다. 그 중 BEC(비즈니스 이메일 침해) 공격이 큰 비중을 차지하고 있다. BEC 공격은 이메일을 통해 경영진이나 거래처를 사칭하여 금전적 이득을 취하는 방식으로, 기존의 보안 시스템은 이러한 공격에 취약하다. 대부분의 대응은 직원 교육에 그치고 있으며, 효과적인 기술적 대응 방안이 부족한 상황이다. 본 논문은 AI를 통한 BEC 공격의 효과적인 탐지방안을 제시를 목적으로 하며, 기업의 비즈니스 이메일 및 BEC 공격의 실질 데이터를 기반으로 공격 형태와 특징을 분석 공격행위의 특징을 패턴화하고 머신러닝 기술 을 통해 최적의 알고리즘을 탐색 및 적용하여 탐지 시스템을 구현함으로써 BEC 공격에 대해 AI 기반의 효과적인 대응방법을 제안한다.

본론

1) BEC Attack Test

Header 변조 프로그램 제작 및 외부 서버를 구축하여 실 공격 환경과 같은 조건으로 공격 진행.

↓

특정 URL, 도메인, IP 등의 특성 위주의 데이터를 기반으로 하는 기존 탐지 방법으로 공격을 탐지할 수 없었으며 Header를 일일이 분석해야 공격임을 확인할 수 있기에 수신 메일 상 공격 구분이 사실상 불가능하다.

2) AI 기반 탐지 모델 제시

메일의 상관성에 기반을 두어 Header의 특징을 구분하도록 학습 모형 설계하였다.

① 메일의 송수신 관계 분석

발신자 중심으로 메일의 송수신 관계를 학습할 수 있도록 설계하여 변형된 공격자의 침입을 식별할 수있도록 하였다.

변형된 특성이 확인되었을 때 공격으로 탐지하게 된다.

② Mail Path Verification

메일 송수신 과정에서 형성된 경로(Path)를 학습시킨다. 메일을 송수신할 때 공격자가 메일 Header를 변조하여 보낸 경우 발신 서버가 달라져 경로가 변경된다. 정상적인 메일 경로는 3단계일 수 있지만 공격자가 다른 서버를 사용하여 메일을 보낸다면 경로가 7단계로 바뀌게 되며 이 차이를 통해 공격을 탐지할 수 있다.

③ User/Domain Impersonation

BEC 공격은 주소와 유사한 계정을 생성하여 공격을 감행한다. 이를 차단하기 위해서 발신자의 주소를 학습하여 유사한 string에 관한 판단이 가능하도록 한다.

④ SPF의 발신자 검증

Sender Policy Framework 정보에 대한 학습으로 해당 기술은 발신자의 서버 정보를 사전에 DNS에 등록하여 발신지의 이상유무를 확인할 수 있게 된다. 이를 통해 도메인의 상태 값으로 학습할 수 있어서 연관분석을 통한 관계도를 그리는 데 이점이 있다.

⑤ Reply to 변조 여부 학습

BEC 공격 주요 유형 중 하나로 Header 변조를 통해 발신자, 표시 이름을 변경하여 공격을 의심할 수 없게 만든 뒤 사전에 설정해 놓은 Reply to의 해커 메일 주소로 메일이 발신되도록 하는 방식이다. 이를 구분하기 위해서 발신자와 Reply to가 같은지 학습할 수 있도록 설계하였다.

3) 탐지 체계 구현

데이터 분석

↓

데이터 추출(Outlook Add-in 모듈로 구현)

↓

데이터 전처리(대상을 선택한 후 디지털 넘버로 변환)

↓

데이터 엔지니어링

① Received 특성을 통해 메일 발송의 경로를 분류 하여 정상메일과 사칭메일의 경로상의 Path 차이를 구분

② Received Path의 Hop을 계산하여 정상메일의 패턴을 학습할수있도록정의. 정상적으로발신자 B의 메일 Path의 Hop이 8인데 7로 수신된 경우 공격의 가능임을 확인

③ Reply to와 Sender와의 정보가 다른 경우 사칭임을 의심

④ Domain IP 확인을 통한 비정상 발신자 확인

⑤ Sender 특성을 통한 유사 메일 비교

⑥ SPF 특성을 통한 비정상 메일 확인

⑦ Encoding 특성을 통한 발신자 설정 값 비교

4) 머신러닝 학습

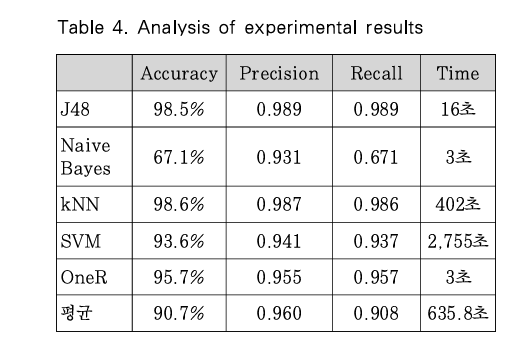

데이터 분석과정을 반복하여 최적화된 분석 모델 선정하였으며 알고리즘 탐색에는 속도와 탐지 예측 모델에 적합한 6가지 알고리즘(J48, Naive Bayes, REPTree, kNN, SVM, OneR) 선택하였다.

결론

머신러닝을 통한 탐지 방식의 모델링 결과 정확도가 평균 90% 이상이며 정밀도와 재현율에 대해서도 0.9 이상의 우수한 결과를 확인할 수 있었으며 본 연구에서 BEC 공격을 가장 효과적으로 탐지할 수 있는 모델은 J48 알고리즘이었다. 이를 활용하여 실제로 시스템을 구현했을 때 실시간 BEC 공격탐지가 가능하고 새로운 공격 패턴에 대해서 탐지 및 자동으로 학습하는 구조로 기존 키워드,평판중심의 SPAM 차단 시스템이나 악성코드 탐지 중심의 보안 시스템을 우회하는 BEC공격에 대해서 의미있는 효과성을 확인할 수 있었다.

배운점 및 느낀점

이 논문을 통해 BEC의 공격에 대한 정보와 위험성에 대해서 구체적으로 알 수 있었으며 머신러닝을 학습시키면 변조된 메일과 정상 메일을 구분하여 공격을 탐지할 수 있다는 점에서 AI가 보안에 미치는 효과를 다시금 실감했다.

'논문 분석' 카테고리의 다른 글

| 다크웹 프로파일링을 위한 캡챠 분류 자동화 프레임워크 (0) | 2025.10.01 |

|---|---|

| 다언어LLM의 개인정보 보호 응답 불균형과 지역 기반 제어 정책 모델 제안 (0) | 2025.09.17 |

| 시스템 API 호출 순서정보를 통한 안드로이드 악성코드 패밀리 분류기법 (1) | 2025.05.28 |

| [논문분석]트래픽 분석을 통한 악성코드 감염PC 및 APT 공격탐지 방안 (0) | 2025.05.13 |

| [논문분석] SNS에서 개인정보유출방지를 위한 개인정보 유출위험도 측정 방법 (0) | 2025.04.29 |