선정 이유

최근 보안 관련 기사들을 보면 AI 기술이 사이버 공격에 적극 활용되며 공격의 자동화와 지능화가 빠르게 진행되고 있다. 이러한 흐름 속에서 인공지능을 활용해 공격그룹의 인프라를 추적하고 선제적으로 대응할 수 있는 시스템을 제안한 본 논문이 매우 중요하다고 느꼈다. 특히 기존의 사후 대응 중심에서 벗어나 실시간 추적과 예측이 가능하다는 점이 흥미로웠으며, 실제 보안 실무에도 큰 영향을 줄 수 있을 것 같아 선정하게 되었다.

서론

1. 배경 및 제안 시스템

최근 국가 간 사이버 전쟁의 증가와 함께, 공격자들은 국가 기반 시설에 대한 정보 유출, 시스템 파괴, 서비스 중단 등 심각한 피해를 유발하기 위해 더욱 정교한 공격 방법을 사용하고 있다. 이러한 변화에 대응하기 위해 적 사이버 공격그룹의 인프라, 공격 원점, 중계지, 공격 표면에서 발생하는 통신 트래픽을 정밀하게 분석하여 악성 행위와 공격 자원을 빠르게 식별하고, 자원의 변화를 추적하여 선제적인 전술적 대응 체계를 구축하는 것이 중요하다. 본 논문은 사이버 공격 원점에서 목표 지점의 공격 표면 생성에 이르는 인프라를 자동으로 탐지하고 식별하는 추적 시스템 CGITS를 제안한다.

2. 사이버 공격 그룹 인프라 정의 및 특징

- 공유 인프라 - 여러 공격자가 함께 사용하는 자원으로, 주로 초기 침투 및 권한 확보 단계에서 활용된다. 스캐너, 봇넷, NAS, VPN GATE 등이 대표적이며, 이를 통해 공격 원점을 희석하고 추적을 회피한다.

- 스캐너 - 다수의 목적지에 대한 스캔 행위를 수행하는 악성 자원.

- 봇넷 - 악의적인 행위자의 통제를 받는 자원이며, 공격자들이 대여하여 초기 침투 및 권한 확보에 활용.

- NAS - 공개된 네트워크 저장 장치로, 원격 제어 및 배포가 가능하여 공격 자원으로 활용.

- VPN GATE - 글로벌 분산 공용 VPN 릴레이 서버로, 공격 원점 희석 및 추적 회피 수단으로 사용.

- 독점 인프라 - 정보 유출, 목표 달성과 같은 공격 후반부 단계에서 공격자가 직접 구축하고 사용하는 자원이다. 본 시스템은 네트워크 대역 내 자원을 피처화하여 독점/공유 인프라 여부를 확인하고 공격 원점 및 파생된 공격 표면을 추적한다.

↓

CGITS 추적 방법 - 공격자 기반의 인프라 네트워크를 추적할 때, 네트워크 대역에 포함된 자원의 분류를 피처화하고, 이를 통해 해당 네트워크가 독점 또는 공유 인프라 여부를 확인하여 공격 원점 및 인프라에 파생된 공격 표면을 추적하도록 설계되었다.

본론

1. CGITS 시스템 아키텍처 및 작동 원리

- 정보수집 모듈 - 상용 인텔리전스, OSINT, 네트워크 통신 사실 등 다양한 소스에서 분석에 필요한 데이터를 수집.

| 적군 네트워크 | 모니터링이 필요한 국가의 네트워크 IP 및 대역. |

| 아군 네트워크 | 방어를 위한 우리 측 네트워크 IP 및 대역. |

| 추가 분석 대상 | 분석 과정에서 추가 추적이 필요하다고 판단된 네트워크 IP와 대역. |

| 공격그룹 네트워크 | 식별된 공격그룹 내부 인프라의 네트워크 IP와 대역. |

- 데이터 전처리 및 특징 추출 모듈 - 수집된 원시 데이터를 정제하고 불필요한 데이터를 제거한 후, 사이버 공격그룹과 네트워크의 특징을 추출하여 인프라 유형을 명확히 식별.

- 네트워크 특징 추출 - 네트워크 통신 데이터와 외부 인텔리전스 정보를 조합하여 특징(Flows 단위 통신량, 통신 유형 분포 등)을 추출하고 RAW 데이터를 생성

- 모델링 기반 인프라 식별 - RAW 데이터를 기반으로 인프라의 특징(Port, URI, Data 유통량 등)을 분석하여 인프라 유형을 식별하고 인프라별 데이터를 생성. 식별된 인프라 정보는 별도 디비에 저장되거나 RAW 데이터의 특징으로 추가됨.

- AI 기반 분석 모듈 - 전처리된 데이터를 AI 기반 분석 모듈에 전달하여 공격 인프라를 식별하고 공격그룹을 분류. 이때 AI 알고리즘은 수집된 데이터를 분석하여 공격그룹의 활동을 주기적으로 모니터링하고 예측.

- 공격 그룹 데이터 - 사이버 사고 분석으로 확보된 인프라 정보인 기초 데이터와 적군 네트워크에서 유의미한 데이터 통신이 발생한 인프라 정보인 추가 데이터로 구성됨

↓

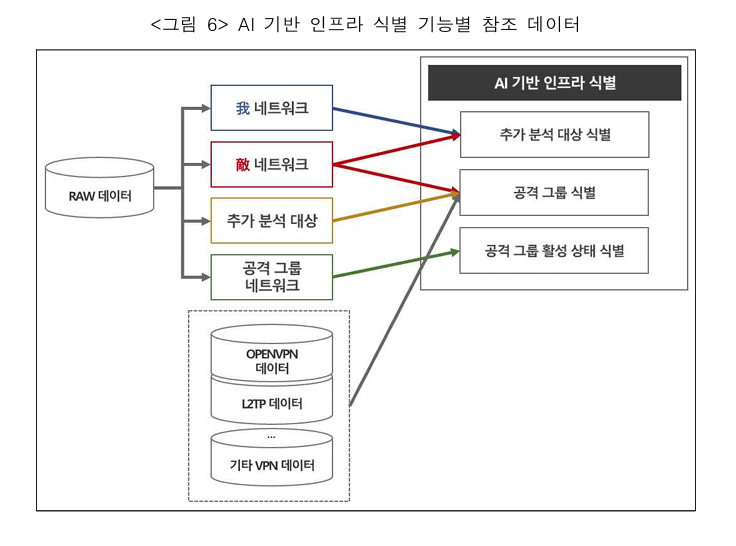

- 추가 분석 대상 식별 기능 - 아군/적군 네트워크의 RAW 데이터를 참조하여 추적해야 할 공격 인프라를 식별

- 공격그룹 식별 기능 - 적군 네트워크 및 추가 분석 대상의 RAW 데이터와 인프라 데이터를 참조하여 공격그룹을 식별. 기존 공소속되지 않은 인프라는 "Unknown 그룹"으로 식별하며, "공격그룹 특성 최신화" 및 "공격그룹 특성 비교"를 통해 새로운 그룹으로 분류.

- 공격그룹 활성 상태 식별 기능 - 공격그룹 네트워크의 RAW 데이터를 활용하여 통신 빈도, 데이터 유통량, 통신 유형 분포 등의 통계적 지표를 통해 활성, 대기, 종료의 3가지 유형으로 활성 상태를 식별.

- 추적 및 시각화 모듈 - 실시간으로 공격 인프라를 추적하여 이상 징후를 탐지하고, 분석 결과를 대시보드 형태로 시각화하여 사용자가 쉽게 이해할 수 있도록 제공. 대시보드는 공격그룹 현황, 아군 및 적군 자산 통산 현황,공격그룹 활성 상태 등을 실시간으로 보여주며, 추가 분석 대상 및 상세 보고서 생성을 지원.

2. CGITS 시스템 개발 결과

CGITS 시스템 개발을 통해 우리 편 네트워크를 관리하고(공격 표면 관리), 적군 네트워크를 감시하며(타겟 네트워크 관리), 발견된 해커 그룹의 정보를 조회(공격그룹 조회)할 수 있는 주요 기능들이 완성되었으며 특히 해커 그룹 정보는 지도나 그래프로 보기 쉽게 제공됨.

결론

본 논문에서는 사이버 공격 원점에서 공격 표면 생성에 이르는 공격 인프라를 자동으로 탐지하고 식별하는 AI 기반 사이버 공격그룹 인프라 추적 시스템(CGITS)을 제안합니다. CGITS는 통신 트래픽을 정밀 분석하여 공격그룹의 활동과 악성 행위를 실시간으로 모니터링하고, 공격 자원의 변화를 추적하여 선제적 전술적 대응 능력을 제공한다.

주요 기여는 다음과 같다.

- AI 기반 자동화된 인프라 추적 시스템 - 사이버 보안 분야에서 공격그룹 활동을 실시간 모니터링하고 대응하는 새로운 접근 방식을 제공.

- 선제적 대응으로의 기술 전환 - 기존 사후 대응 중심에서 벗어나 공격 예방 및 초기 대응의 효율성을 높임.

- 실질적인 방법론 제공 - CGITS의 설계 및 구현을 통해 다양한 사이버 공격그룹을 효과적으로 식별하고 추적하는 실질적인 방법론을 제시하여 사이버 정보감시정찰 연구 및 실무에 기여.

느낀점

논문을 읽으면서 AI가 공격그룹의 인프라를 실시간으로 식별하고 ‘Unknown 그룹’을 자동 분류하는 기능을 구현한 것이 인상깊었다. 단순히 알려진 위협만 탐지하는 것이 아니라, 새로운 공격 패턴까지 스스로 찾아낸다는 점이 놀라웠다. 이를 통해 사이버 공격 대응이 이제는 사후 조치가 아닌 지속적인 추적과 예측의 단계로 발전하고 있음에 앞으로 활용이 기대가 된다.

'논문 분석' 카테고리의 다른 글

| IoT 환경에서의 네트워크 보안 프로토콜 성능 분석 (0) | 2025.11.12 |

|---|---|

| 다크웹 프로파일링을 위한 캡챠 분류 자동화 프레임워크 (0) | 2025.10.01 |

| 다언어LLM의 개인정보 보호 응답 불균형과 지역 기반 제어 정책 모델 제안 (0) | 2025.09.17 |

| 시스템 API 호출 순서정보를 통한 안드로이드 악성코드 패밀리 분류기법 (1) | 2025.05.28 |

| [논문분석]트래픽 분석을 통한 악성코드 감염PC 및 APT 공격탐지 방안 (0) | 2025.05.13 |