선정 이유

IOT 보안 관련 사건이 발생하면서 특히 암호화되지 않은 통신이나 미흡한 인증 절차가 여전히 보안사고의 주요 원인이라는 점이 자주 기사로 다뤄진다. 본 논문은 이런 현실적인 문제를 다루며, TLS 1.2와 1.3을 실제 IoT 환경에서 성능 비교 분석한 점이 흥미로웠다. 단순히 이론적으로 접근하지 않고,라즈베리파이 실험을 통해 보안성과 효율성을 동시에 검증했다는 점도 재밌어서 선정하였다.

1. 서론

사물인터넷이 다양한 기술과 결합하여 일상생활 전반에 자리 잡고 있는 상황에서 아직 보안 고려가 미흡하여 사이버 공격의 주요 대상이 되고 있다. IoT 보안 사고의 피해는 일상생활과 직결되어 있기 때문에 네트워크 보안 프로토콜을 이용한 암호화 통신이 반드시 고려되어야 한다. 본 논문은 사물 인터넷 환경에서 증가하는 보안 위협에 대응하기 위해 필수적인 네트워크 보안 프로토콜(TLS)의 성능을 분석하고, 제한된 자원을 가진 IoT 기기에 적합한 TLS 버전 및 암호화 알고리즘 선택 기준을 제시한다. 특히, TLS 1.2와 TLS 1.3 성능을 비교하고 1.3 버전에서 지원하는 주요 암호화 알고리즘의 부하를 측정한다.

2. IOT 사이버 공격 위협

IOT 기기는 DDoS 공격의 봇넷처럼 하나의 공격 수단으로 활용될 수 있고 기기 자체가 공격 대상이 될 수 있다.

- 주요 공격 사례

- 2015.12: 아파트 도어록 해킹 후 문 잠금 해제

- 2021.11: 아파트 월패드 해킹 영상 다크웹 유포

→ 사생활 침해 위험 높으며,네트워크를 통해 공격 이루어짐

2.1 네트워크 보안 위협

- 암호화 부족: IoT 기기 트래픽의 98%가 암호화되지 않아 개인/기밀정보 수집 및 악용 가능.

- 주요 위협: IoT 기기의 취약점을 이용해 네트워크의 다른 시스템을 공격.

- 대책: 망분리뿐만 아니라 데이터 암호화 및 사용자 인증 적용 필요.

↓

IOT는 PC 혹은 모바일 환경의 보안과 달리 저전력,저성능의 제한된 자원으로 보안 기능 구현해야 함.

한정된 자원에 적합한 경량화된 보안 알고리즘을 사용해야 함.

3. TLS 1.2 이하 보안 위협

TLS 통신 과정에서 중간자 공격이나 잘못된 구현 및 운영으로 보안 위협 발생 가능.

TLS 버전 1.2 이하 발생 위협

| TLS Renegotiation Attack | TLS 1.2 이하에서 재협상 과정을 이용한 MITM 공격 |

| FREAK Attack | MITM 공격을 통해 취약한 RSA-EXPORT key(512bit)를 강제로 요청하여 복호화 |

| POODLE Attack | TLS 1.2 이하 버전에서 SSLv3 사용을 유도, Padding Oracle 공격으로 통신 메시지 복호화 |

| DROWN Attack | SSLv2 또는 SSLv3의 취약점을 이용해 암호화 통신 열람 |

| BEAST Attack | SSLv3 또는 TLS 1.0의 취약점을 이용해 블록 기반 암호화 알고리즘 무력화 |

| CRIME Attack | HTTP 압축 알고리즘 (DEFLATE) 취약점을 이용해 암호화된 HTTP 패킷 복구하여 쿠키 탈취 |

| BREACH Attack | DEFLATE 취약점 및 CSRF 토큰이 압축되어 전송되는 점 이용 |

↓

TLS 1.3 주요 개선 사항

- Renegotiation Attack 방지: 재협상을 금지하여 TLS Renegotiation attack이 불가능

- FREAK & Logjam Attack 방지: 취약한 Static RSA와 Diffie-Hellman을 cipher suite에서 제거

- POODLE Attack 방지: 특정 길이의 패딩이 아닌 임의 길이의 패딩을 사용하여 안전하도록 함.

- Legacy 알고리즘 제거: RC4, CBC, 3DES 같은 레거시 알고리즘 지원을 중단하고 모든 대칭키 암호화 알고리즘은 AEAD(Authenticated Encryption with Associated Data) 알고리즘으로 보안을 향상.

4. TLS 버전별 특징

4.1. Cipher Suite

Cipher Suite란? TLS 암호 통신을 하는 데 사용되는 암호 알고리즘 집합. key,bulk,MAC 알고리즘 포함.

- Forward Secrecy: TLS 1.3은 모든 공개키 기반 키교환 메커니즘이 Forward Secrecy 제공.

- 레거시 알고리즘 중단: RC4, CBC, 3DES 지원 중단. 모든 대칭키 암호화 알고리즘은 AEAD 알고리즘으로 보안 향상.

- 협상 방식: 기존의 조합 방식에서 인증, 키 교환, 암호화 알고리즘을 각각 독립적으로 선택하는 방식으로 변경되어 확장성 개선.

4.2. Handshake

- 속도 - 속도 향상은 보안 채널 연결을 위한 상호 인증 및 암호 키 교환 시간의 단축을 의미하며, 이는 서비스 지연을 줄이고 다수 IoT 기기 처리에 대응하여 처리량을 증가

- TLS 1.2: 2-RTT (총 10번의 Handshake 메시지 교환 가정)

- TLS 1.3: Change Cipher Spec 같은 메시지 교환을 줄여 1-RTT로 단축 (총 7번의 Handshake 메시지 교환 가정).

- 0-RTT Resumption: 서버의 Certificate 및 CertificateVerify 메시지 전송 불필요, 메시지 교환 횟수 5번으로 단축.

- 암호화 시점: TLS 1.3은 ServerHello 메시지 이후의 모든 Handshake 메시지를 암호화할 수 있음.

5. 성능 시험 및 분석

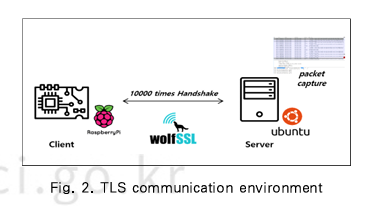

IOT 기기: 라즈베리파이 4

SSL/TLS 라이브러리: 임베디드 시스템 대상의 경량화된 오픈소스 wolfSSL 사용

5.1 성능 비교 분석

속도 - 총 1만 번의 Handshake 과정을 실행하여 평균 세션 연결 속도와 표준 편차를 측정.

- TLS 버전 1.3은 버전 1.2에 비해 Handshake 연결 속도가 약 39.94% 향상됨.

- 0-RTT인 TLS 버전 1.3의 early data를 통한 resumption을 사용할 경우 약 116.20% 향상됨.

- 0-RTT resumption 시 서버의 Certificate 및 CertificateVerify 메시지 전송이 불필요하여 메시지 교환 횟수가 5번으로 단축.

- 표준편차(Std) 역시 TLS 버전 1.3이 1.2보다 작은 값(각각 1.258ms 대 1.764ms)을 보여 연결 속도뿐만 아니라 속도의 안전성도 향상됨

Cipher suite - TLS 1.3에서만 지원하는 5개의 암호화 알고리즘 조합을 대상으로 리눅스 sysstat 패키지의 sar명령어로 측정.

- 암호화 속도: TLS_AES_128_CCM_8_SHA256 (0.035ms)가 가장 빠름.

- 복호화 속도: TLS_CHACHA20_POLY1305_SHA256 및 TLS_AES_128_GCM_SHA256이 빠름.

- 시스템 부하: 4 core 라즈베리파이 환경에서는 알고리즘 간 CPU 및 메모리 사용량 차이가 미미함.

6. 결론

본 논문의 성능 분석 결과는 TLS 1.3 적용의 이점을 명확히 보여준다. 이러한 속도 향상과 안정성은 IoT 기기 사용자의 서비스 지연 시간을 단축하고, 다수의 IoT 기기를 처리해야 하는 환경에서 처리량을 증가시킬 수 있다. 암호화 알고리즘 선택에 있어서는, 4 core 라즈베리파이 4와 유사한 IoT 환경에서는 TLS 버전 1.3의 주요 암호화 알고리즘 조합별로 전체 CPU와 메모리 사용량의 차이가 미미했다. 따라서 이러한 환경에서는 시스템 부하를 크게 걱정하지 않고 보안 강도가 높은 암호화 알고리즘을 선택하는 것이 권장된다. 결론적으로, 본 논문은 TLS를 활용하여 보안 통신을 구축할 때 IoT 기기에 적합한 버전 및 암호화 알고리즘을 선택할 수 있는 하나의 지표를 제시하는 데 기여했으며, 향후 연구에서는 다양한 아키텍처 구조를 가진 로우엔드 IoT 플랫폼과 mbedTLS 같은 다른 솔루션을 포함하고, 네트워크 대역폭, 에너지 소비 등을 추가적인 성능 분석 지표로 활용하여 연구를 확장하고 고도화할 계획이다.

느낀점

논문을 읽으면서, IoT 보안은 더 이상 선택이 아니라 생활 인프라의 필수 요소라는 걸 실감했다. IOT는 사생활과 직결된 만큼 단 한 번의 암호화 미비가 큰 피해로 이어질 수 있는 상황에서, TLS 1.3의 적용이 단순한 성능 개선이 아니라 신뢰성과 안전성을 동시에 높이는 진화라는 점이 인상 깊었다. 또한 IoT 환경에 맞는 경량 보안 기술의 필요성을 구체적으로 이해할 수 있었고,앞으로는 ‘보안이 사용자 경험을 방해하지 않는 방향’으로 발전해야 한다는 생각이 들었다. 보안 강화가 결국 속도나 편의성과 대립하는 개념이 아니라, 그 자체로 기술의 완성도를 결정짓는 핵심인 것 같다.

'논문 분석' 카테고리의 다른 글

| AI 기반 사이버 공격 그룹 인프라 추적 시스템 개발 (0) | 2025.10.29 |

|---|---|

| 다크웹 프로파일링을 위한 캡챠 분류 자동화 프레임워크 (0) | 2025.10.01 |

| 다언어LLM의 개인정보 보호 응답 불균형과 지역 기반 제어 정책 모델 제안 (0) | 2025.09.17 |

| 시스템 API 호출 순서정보를 통한 안드로이드 악성코드 패밀리 분류기법 (1) | 2025.05.28 |

| [논문분석]트래픽 분석을 통한 악성코드 감염PC 및 APT 공격탐지 방안 (0) | 2025.05.13 |